- II. Siber Emniyet Tasarım İlkeleri

- III. Siber Emniyet Tasarım En İyi Uygulamaları

- IV. Siber Emniyet Tasarım Araçları ve Teknolojileri

- V. Siber Emniyet Tasarım Periyodu

- VI. Siber Emniyet Tasarım Zorlukları

- VII. Siber Emniyet Tasarım Trendleri

- Siber Emniyet Tasarım Olay Emek harcamaları

- IX. Siber Emniyet Tasarım Kaynakları

Bu makalede siber emniyet tasarımının önemi ele alınmakta ve etken ve görsel olarak cazibeli siber emniyet ürünleri ve hizmetlerinin iyi mi oluşturulacağına dair ipuçları verilmektedir.

Yazının ilk bölümünde siber emniyet tasarımı terimi tanıtılmakta ve tasavvur periyodunun en başından itibaren güvenliğin dikkate alınmasının önemi tartışılmaktadır.

Yazının ikinci kısmı siber emniyet tasarımına rehberlik etmek için kullanılabilecek bir takım prensip sunmaktadır. Bu ilkeler şunları ihtiva eder:

- Basitlik

- Kullanılabilirlik

- Sağlamlık

- Gizlilik

- Bütünlük

- Mevcutluk

Yazının üçüncü kısmı siber emniyet tasarımı için bir takım en iyi tatbik sunar. Bu en iyi uygulamalar şunları ihtiva eder:

- Kuvvetli emniyet önlemleri kullanın

- Yazılımınızı aktüel tutun

- Bir emniyet duvarı kullanın

- Antivirüs yazılımı kullanın

- Verilerinizi şifreleyin

- Kuvvetli parolalar kullanın

Yazının dördüncü kısmı, güvenilir ve görsel olarak cazibeli siber emniyet ürünleri ve hizmetleri kurmak için kullanılabilecek araçları ve teknolojileri ele almaktadır. Bu araçlar ve teknolojiler şunları ihtiva eder:

- Şifreleme

- Hüviyet doğrulama

- Yetkilendirme

- Erişim kontrolü

- Atak tespit sistemleri

- Emniyet duvarları

Yazının beşinci kısmı siber emniyet tasarımı dönemini ele almaktadır. Bu süreç aşağıdaki adımları ihtiva eder:

- Emniyet risklerini belirleyin

- Emniyet kontrollerini tasarlayın

- Emniyet kontrollerini uygulayın

- Emniyet kontrollerini kontrol edin

- Emniyet kontrollerini izleyin

Yazının altıncı kısmı siber emniyet tasarımının zorluklarını ele alıyor. Bu zorluklar şunları ihtiva eder:

- Emniyet ve kullanılabilirlik içinde balans kurma ihtiyacı

- Son olarak tehditlerle başa çıkma ihtiyacı

- Kullanıcıları emniyet hikayesinde eğitme ihtiyacı

Yazının yedinci kısmı siber emniyet tasarımındaki eğilimleri ele alıyor. Bu eğilimler şunları ihtiva eder:

- Suni zekanın artan kullanması

- Bulut bilişimin artan kullanması

- Mobil cihazların kullanımının artması

Yazının sekizinci kısmı başarıya ulaşmış siber emniyet tasarımlarının olay çalışmalarını sunar. Bu olay emek harcamaları şunları ihtiva eder:

- Google Chrome tarayıcısının tasarımı

- Apple iPhone’un tasarımı

- Microsoft Windows işletim sisteminin tasarımı

Yazının dokuzuncu kısmı siber emniyet tasarımı ile alakalı daha çok data edinmek için kaynaklar sağlar. Bu kaynaklar şunları ihtiva eder:

- Milli Standartlar ve Teknoloji Enstitüsü (NIST) Siber Emniyet Çerçevesi

- İnternet Güvenliği Merkezi (CIS) Tehlikeli sonuç Emniyet Kontrolleri

- Internasyonal Standardizasyon Örgütü (ISO) 27001 Data Güvenliği Idare Sistemi

Yazının onuncu kısmı siber emniyet tasarımı ile alakalı sık sorulan soruları yanıtlıyor. Bu sorular şunları ihtiva eder:

- Siber emniyet tasarımı nelerdir?

- Siber emniyet tasarımı niçin önemlidir?

- Siber emniyet tasarımının ilkeleri nedir?

- Siber emniyet tasarımında en iyi uygulamalar nedir?

- Siber emniyet tasarımında hangi araçlar ve teknolojiler kullanılıyor?

- Siber emniyet tasarımının periyodu nelerdir?

- Siber emniyet tasarımının zorlukları nedir?

- Siber emniyet tasarımındaki trendler nedir?

- Başarıya ulaşmış siber emniyet tasarımları nedir?

- Siber emniyet tasarımı ile alakalı daha çok bilgiyi nereden öğrenebilirim?

| Antet | Yanıt |

|---|---|

| Siber emniyet tasarımı, hem etken bununla birlikte güvenilir ürün ve hizmetler tasarlama sürecidir. Siber hücum risklerini göz önünde bulundurmayı ve bu riskleri azaltmak için çözümler geliştirmeyi ihtiva eder. | |

| II. Siber Emniyet Tasarım İlkeleri | Siber emniyet tasarımına rehberlik etmek için kullanılabilecek bir takım prensip vardır. Bunlar şunları ihtiva eder: |

| III. Siber Emniyet Tasarım En İyi Uygulamaları | Bir ürün ya da hizmetin güvenliğini iyileştirmek için izlenebilecek bir takım en iyi tatbik vardır. Bunlar şunları ihtiva eder: |

| IV. Siber Emniyet Tasarım Araçları ve Teknolojileri | Siber emniyet tasarımına destek olmak için kullanılabilecek bir takım çalgı ve teknoloji vardır. Bunlar şunları ihtiva eder: |

| V. Siber Emniyet Tasarım Periyodu | Siber emniyet tasavvur periyodu bir takım adıma ayrılabilir. Bunlar şunları ihtiva eder: |

II. Siber Emniyet Tasarım İlkeleri

Siber emniyet tasavvur ilkeleri, hem etken bununla birlikte güvenilir mamüller ve hizmetler oluşturmanıza destek olabilecek bir takım kılavuzdur. Bu ilkeler, risk yönetimi, tehdit modellemesi ve emniyet açığı değerlendirmesi şeklinde siber güvenliğin temel kavramlarına dayanmaktadır.

Bu prensiplere uyarak, ürün ve hizmetlerinizin yalnızca saldırılara karşı dayanıklı olmasını değil, bununla birlikte sisteme yeni emniyet açıkları getirmemesini de sağlayabilirsiniz.

Ürün ve hizmetlerinizi tasarlarken dikkate almanız ihtiyaç duyulan birtakım temel siber emniyet tasavvur ilkeleri şunlardır:

- Minimum imtiyaz: Kullanıcılara yalnızca işlerini yapmak için gereksinim duydukları ayrıcalıklar verilmelidir. Bu, kırılgan verilere yetkisiz erişim riskini azaltmaya destek sağlar.

- Derinlemesine müdafaa: Muhtelif tehditlere karşı koruma sağlamak için katmanlı bir emniyet yaklaşımı kullanılmalıdır. Bu, emniyet duvarları ve hücum tespit sistemleri şeklinde teknik kontrollerin yanı sıra emniyet farkındalığı eğitimi ve politikaları şeklinde teknik olmayan kontrolleri de ihtiva eder.

- Hataya karşı güvenilir varsayılanlar: Mamüller ve hizmetler, hücum riskini en aza indirecek halde varsayılan olarak yapılandırılmalıdır. Bu, lüzumsuz özellikleri ve hizmetleri dönem dışı bırakmayı ve kuvvetli parolalar ve şifreleme kullanmayı ihtiva eder.

- Basitlik: Karmaşa sistemlerin güvenliğini sağlamak sıradan sistemlere gore daha zor olsa gerek. Bu yüzden, ürün ve hizmetlerinizi olası olduğunca sıradan tutmanız önemlidir.

- Doğrulama ve tasdik: Mamüller ve hizmetler güvenilir olduklarından güvenilir olmak için tertipli olarak kontrol edilmelidir. Bu, hem işlevsel kontrol bununla birlikte emniyet testini ihtiva eder.

Bu prensipleri izleyerek hem etken bununla birlikte güvenilir ürün ve hizmetler yaratmaya destek olabilirsiniz.

III. Siber Emniyet Tasarım En İyi Uygulamaları

Siber emniyet tasarımı için en iyi uygulamalardan bazıları şunlardır:

-

Verilerinizi korumak için kuvvetli parolalar ve emniyet önlemleri kullanın.

-

Yazılımınızı son olarak emniyet yamalarıyla aktüel tutun.

-

Bilgisayarınızı yetkisiz erişime karşı korumak için bir emniyet duvarı kullanın.

-

Hüviyet avı dolandırıcılıklarına ve öteki toplumsal mühendislik saldırılarına karşı dikkatli olun.

-

Halka aleni Wi-Fi kullanırken gizliliğinizi korumak için VPN kullanın.

-

Emniyet ihlali ihtimaline karşı verilerinizi tertipli olarak yedekleyin.

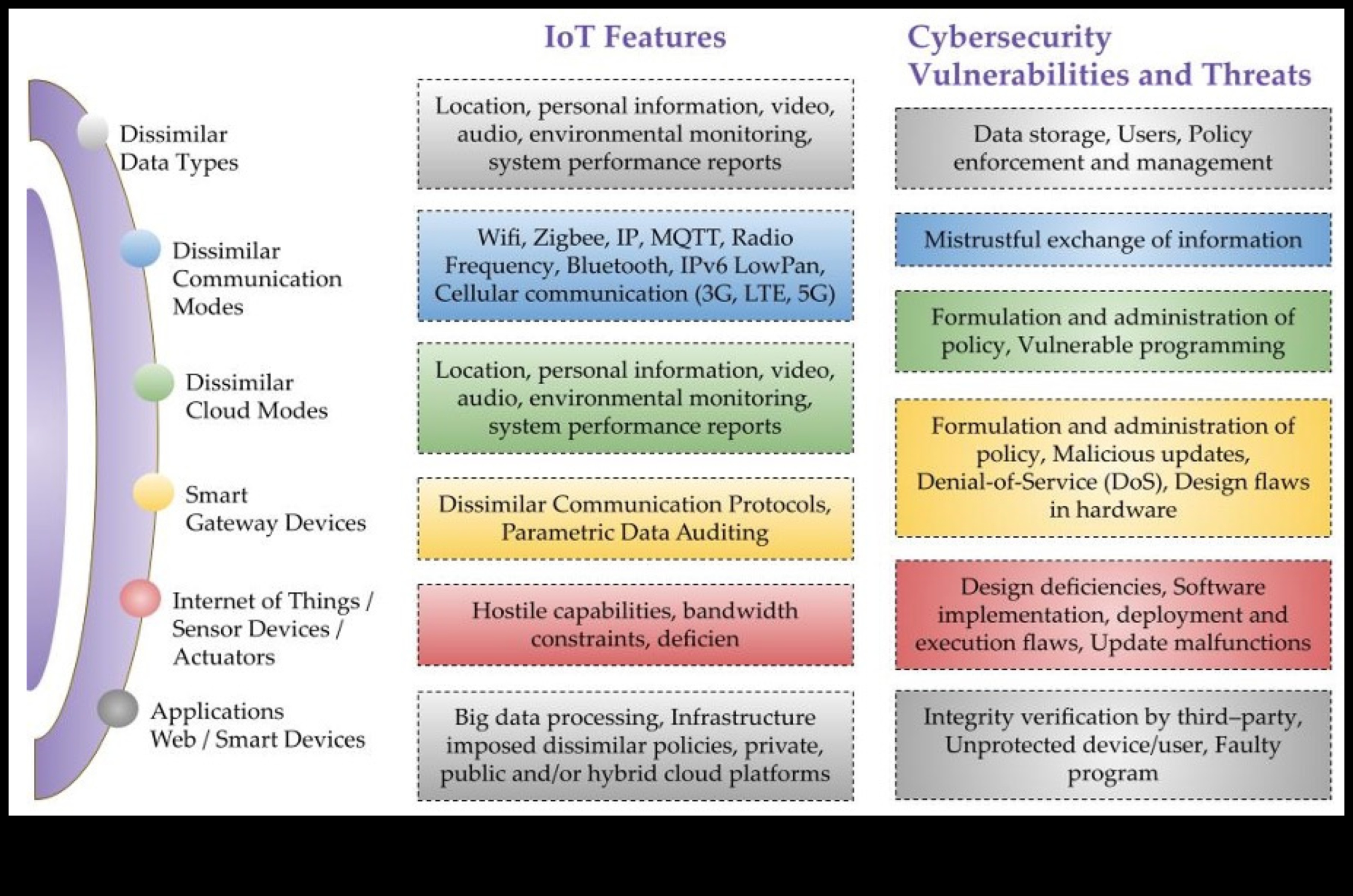

IV. Siber Emniyet Tasarım Araçları ve Teknolojileri

Siber emniyet ürünleri ve hizmetleri tasarlamak için kullanılabilecek bir takım çalgı ve teknoloji vardır. Bu araçlar emniyet açıklarını belirlemeye, siber saldırılara karşı korumaya ve verilerin gizliliğini, bütünlüğünü ve kullanılabilirliğini sağlamaya destek olabilir.

En yaygın siber emniyet tasavvur araçları ve teknolojilerinden bazıları şunlardır:

Emniyet açığı tarayıcıları: Bu araçlar sistemleri malum emniyet açıkları açısından tarar. Saldırganlar tarafınca suistimal edilebilecek zayıflıkları belirlemeye destek olabilirler.

Atak tespit sistemleri: Bu sistemler ağları şüpheli aktivitelere karşı izler. Yöneticileri ihtimaller içinde siber saldırılara karşı uyarabilirler.

Emniyet duvarları: Bu sistemler ağlara ve sistemlere yetkisiz erişimi engeller. Saldırganların kırılgan verilere erişmesini önlemeye destek olabilirler.

Şifreleme: Bu teknoloji, verileri yetkisiz erişime karşı korumak için kullanılabilir. Verileri hareket halindeyken ve hareketsizken giz yazıya çevirmek için kullanılabilir.

Hüviyet ve erişim yönetimi (IAM): Bu teknoloji, sistemlere ve verilere kimin erişebileceğini denetlemek için kullanılabilir. Yetkisiz kullananların kırılgan bilgilere erişmesini önlemeye destek olabilir.

Bunlar, mevcut olan birçok siber emniyet tasavvur aracı ve teknolojisinden bir tek birkaçıdır. Bu araçları ve teknolojileri kullanarak, işletmeler ve kuruluşlar sistemlerinin ve ağlarının güvenliğini artırabilirler.

V. Siber Emniyet Tasarım Periyodu

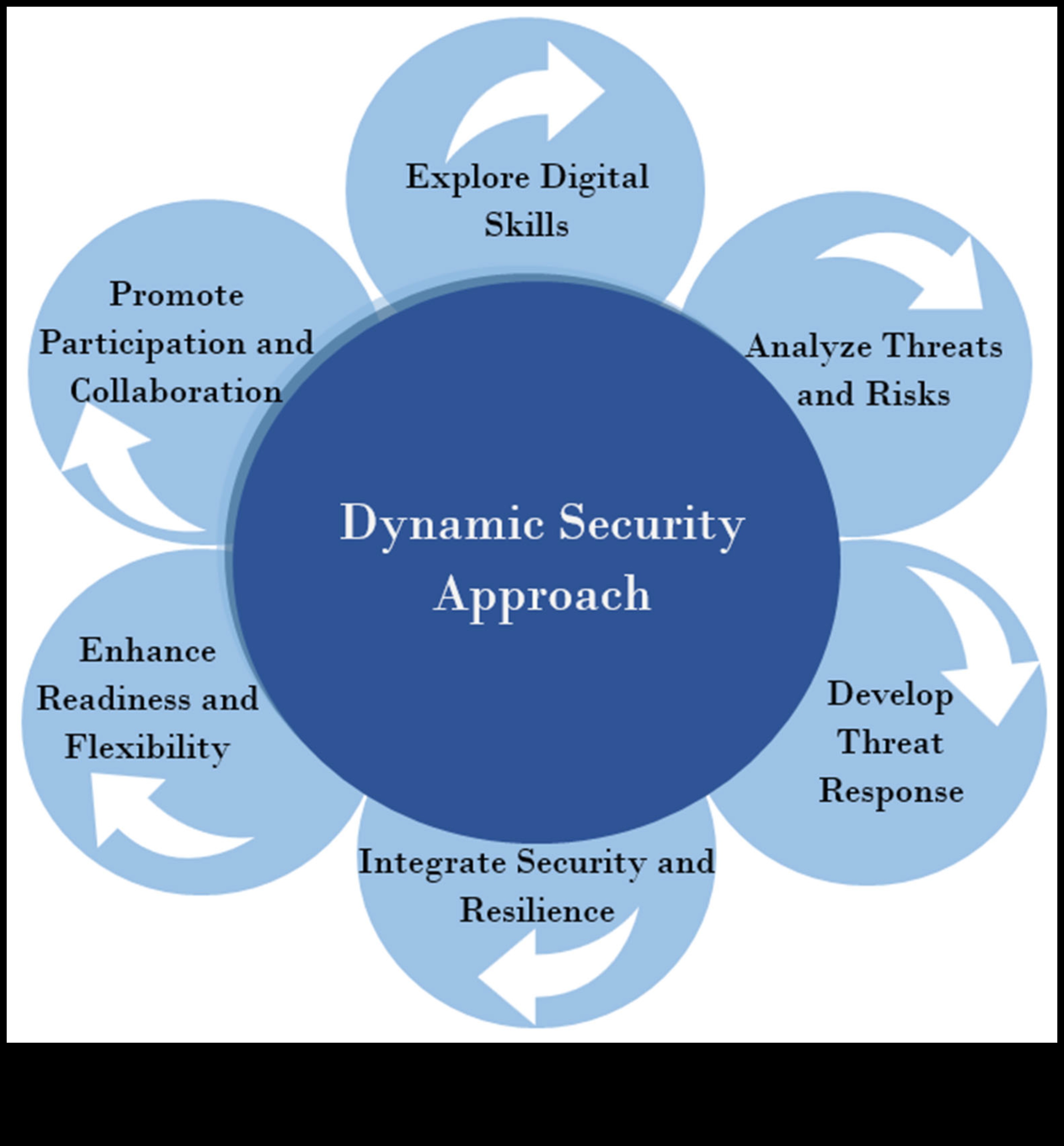

Siber emniyet tasavvur periyodu aşağıdaki adımları içeren döngüsel bir süreçtir:

- Sistemin ya da ürünün emniyet ihtiyaçlarını tayin

- Sistemin ya da ürünün bu ihtiyaçları karşılayacak halde tasarlanması

- Emniyet kontrollerinin uygulanması

- Sistemin ya da ürünün emniyet açıkları açısından kontrol edilmesi

- Emniyet kontrollerinin etkinliğinin değerlendirilmesi

- Gerektiğinde sistem ya da ürünün tasarımı ve uygulaması üstünde yineleme yapılması

Siber emniyet tasavvur periyodu, yeni tehditler ve emniyet açıkları ortaya çıktıkça devamlı olarak gözden geçirilmesi ve güncellenmesi ihtiyaç duyulan geçindiren bir süreçtir.

VI. Siber Emniyet Tasarım Zorlukları

Siber emniyet tasarımıyla ilişkili bir takım güçlük vardır, bunlardan bazıları şunlardır:

- Emniyet ve kullanılabilirlik içinde balans kurma ihtiyacı

- Son olarak tehditlerle başa çıkma ihtiyacı

- Kullanıcıları siber emniyet riskleri hikayesinde eğitme ihtiyacı

- Düzenlemelere uyma ihtiyacı

Bu zorlukların üstesinden gelmek için siber emniyet tasarımcılarının yaratıcı ve yenilikçi olmaları icap eder. Hem güvenilir bununla birlikte kullanıcı dostu mamüller ve hizmetler tasarlamanın yollarını bulmaları icap eder. Ek olarak son olarak tehditler ve trendler hikayesinde aktüel kalmaları ve kullanıcıları siber emniyet riskleri hikayesinde eğitebilmeleri icap eder. En son, sektörlerine uygulanan düzenlemelerin bilincinde olmaları ve tasarımlarının bu düzenlemelere uyduğundan güvenilir olmaları icap eder.

Zorluklara karşın siber emniyet tasarımı mühim ve büyüyen bir alandır. Hem güvenilir bununla birlikte kullanıcı dostu mamüller ve hizmetler yaratarak siber emniyet tasarımcıları insanları ve işletmeleri siber tehditlerden korumaya destek olabilir.

VII. Siber Emniyet Tasarım Trendleri

Gelecek yıllarda dikkat edilmesi ihtiyaç duyulan birtakım mühim siber emniyet tasavvur trendleri şunlardır:

- Kullanıcı deneyimine (UX) daha çok odaklanılıyor

- Suni zekanın (YZ) ve makine öğreniminin (MÖ) daha çok kullanılması

- Bulut tabanlı emniyet çözümlerinin giderek daha çok benimsenmesi

- Tasarımda güvenliğe daha çok vurgu yapılıyor

- Siber emniyet tasarımında en iyi uygulamalara duyulan gereksinim hikayesinde farkındalığın artması

Bu eğilimlerin her biri, siber saldırıların giderek daha karmaşa hale gelmesi, siber güvenliğin her ölçekteki işletme ve müessese için giderek daha çok ehemmiyet kazanması ve siber güvenliği iyileştirmek için kullanılabilecek yeni teknolojilerin giderek daha çok kullanılabilir hale gelmesi şeklinde bir takım unsur tarafınca yönlendiriliyor.

İşletmeler ve kuruluşlar, siber emniyet tasavvur trendlerini anlayarak daima bir adım önde kalabilir ve kendilerini son olarak tehditlere karşı koruyabilirler.

Siber Emniyet Tasarım Olay Emek harcamaları

Bu bölüm, siber emniyet tasavvur ilkelerinin ve en iyi uygulamaların reel dünya projelerine iyi mi uygulandığını yayınlayan bir olay emek harcamaları koleksiyonu sunar. Olay emek harcamaları esenlik, finans ve perakende dahil olmak suretiyle muhtelif sektörleri kapsar.

Her olay emek vermesi projenin bir özetini, karşılaşılan zorlukları ve uygulanan çözümleri sunar. Olay emek harcamaları ek olarak öteki siber emniyet tasavvur projelerine uygulanabilecek öğrenilen dersleri de ihtiva eder.

Olay faaliyetlerinden elde edilmiş birtakım mühim çıkarımlar şunlardır:

- Siber emniyet tasarımı, başarıya ulaşmış bir siber emniyet projesinin vazgeçilmez bir bileşenidir.

- Siber emniyet tasavvur ilkeleri ve en iyi uygulamaları, hem etken bununla birlikte güvenilir ürün ve hizmetler yaratmaya destek olabilir.

- Siber emniyet tasavvur ilkelerinin ve en iyi uygulamaların uygulanması, siber hücum risklerini azaltmaya destek olabilir.

Bu bölümdeki olay emek harcamaları, siber emniyet tasavvur ilkelerinin ve en iyi uygulamaların uygulanmasına ait kıymetli içgörüler sağlar. Başkalarının deneyimlerinden ders çıkarmak ve daha etken siber emniyet tasarımları geliştirmek için kullanılabilirler.

IX. Siber Emniyet Tasarım Kaynakları

Siber emniyet tasarımı ile alakalı daha çok data edinmenize destek olabilecek birtakım kaynaklar şunlardır:

S1: Siber emniyet tasarımı nelerdir?

A1: Siber emniyet tasarımı, hem etken bununla birlikte güvenilir mamüller ve hizmetler oluşturma sürecidir. Kullanıcı arayüzünün tasarımından altta yatan emniyet mekanizmalarının uygulanmasına kadar bir ürün ya da hizmetin bütün yönlerinin emniyet etkilerini dikkate almayı ihtiva eder.

S2: Siber emniyet tasarımının ilkeleri nedir?

A2: Siber emniyet tasarımının ilkeleri şunlardır:

Basitlik: Bir ürün ya da hizmetin tasarımı olası olduğunca sıradan olmalı, sadece yeniden de etken olmalıdır.

Şeffaflık: Tasarım kullanıcılar için saydam olmalı, böylece kullanıcılar tasarımın iyi mi çalıştığını ve güvenilir bir halde iyi mi kullanılacağını anlayabilmelidir.

Dayanıklılık: Tasarım, güvenliğini tehlikeye atma girişimlerine karşı dayanıklı olmalıdır.

S3: Siber emniyet tasarımında en iyi uygulamalar nedir?

A3: Siber emniyet tasarımı için en iyi uygulamalar şunlardır:

Kuvvetli emniyet mekanizmalarının kullanılması: Tasarımda şifreleme, hüviyet doğrulama ve erişim kontrolü şeklinde kuvvetli emniyet mekanizmaları kullanılmalıdır.

Emniyet kontrollerinin uygulanması: Tasarım, emniyet duvarları, hücum tespit sistemleri ve antivirüs yazılımları şeklinde emniyet kontrollerini uygulamalıdır.

Tasarımın kontrol edilmesi: Tasarım, kullanıcılara sunulmadan ilkin emniyet açıkları açısından kontrol edilmelidir.

0 Yorum